想要实现访问公司或家里的网络设备(Windows电脑、NAS、安卓设备等);但是这些设备又没有对应的公网IP地址;且就算有公网 IP 地址,也不放心让这些网络设备直接公开暴露在网络环境中(这样很容易被频繁的恶意扫描、攻击和入侵);而Tailscale 的诞生,则是为了解决这些痛点问题的解决方案之一;而Zerotier实现免费的内网穿透也是这一问题的解决方案。

Tailscale 是一种基于 WireGuard 的虚拟组网工具,它能实现将安装了 Tailscale 服务的网络设备(即能够上外网的设备),都聚合在一个虚拟的局域网中,让这些设备能够相互访问,所有节点之间都可以实现点对点(P2P)的连接,效率更高,速度更快,成本更低。

Tailscale特点

3.1、内容准备

3.2、NAS配置

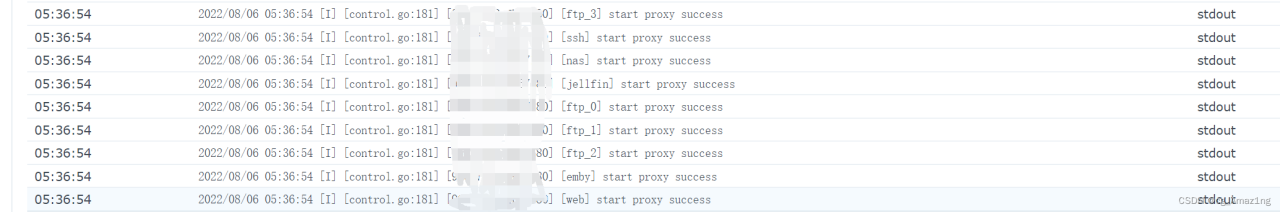

使用账号正常登陆授权成功后即可看到当前设备在Tailscale所自动组建的局域网信息,如下图所示:

3.3、Android配置

将Android的Tailscale安装包下载到Android手机上,如下图所示:

等待Tailscale在Andorid设备上安装完成,然后打开该Tailscale的App程序。

注意:当授权成功后这个Tailscale会有一个网络连接请求的弹窗,我们必须选择【确定】按钮才有效果,如下图所示:

3.4、Windows配置

双击【Windows平台的Tailscale安装包.exe】程序进行安装

等待安装完成即可。

双击打开安装完成后的Tailscale程序,如下图所示:

打开Windows右下角底部的任务栏,找到Tailscale程序,然后点击鼠标右键选择【Sign in】会自动打开浏览器中对应的Tailscale的授权界面登陆后授权即可(与群晖NAS一样的配置操作)

3.5、测试

最后在Windows电脑【或Andorid设备】的浏览器上直接输入群晖NAS在Tailscale的虚拟局域网地址(比如我这里的是:100.196.115.36:5001)后回车可以正常访问该群晖NAS的登陆界面表示配置成功,如下图所示:

原文链接:https://blog.csdn.net/xiaochenXIHUA/article/details/128594953?ops_request_misc=%257B%2522request%255Fid%2522%253A%2522167586359916800225521112%2522%252C%2522scm%2522%253A%252220140713.130102334.pc%255Fblog.%2522%257D&request_id=167586359916800225521112&biz_id=0&utm_medium=distribute.pc_search_result.none-task-blog-2~blog~first_rank_ecpm_v1~times_rank-21-128594953-null-null.blog_rank_default&utm_term=%E9%BB%91%E7%BE%A4%E6%99%96%2C%E7%BE%A4%E6%99%96%2Cnas%2C%E8%9C%97%E7%89%9B%E6%98%9F%E9%99%85%2CDSM%EF%BC%8C%E5%86%85%E7%BD%91%E7%A9%BF%E9%80%8F%2Cipv6%2C%E8%BF%9C%E7%A8%8B%E8%AE%BF%E9%97%AE%2Cwordpress%EF%BC%8C%E5%BB%BA%E7%AB%99%2C%E9%98%BF%E9%87%8C%E4%BA%91%2C%E8%85%BE%E8%AE%AF%E4%BA%91%2C%E5%9F%9F%E5%90%8D%2C%E4%BA%91%E6%9C%8D%E5%8A%A1%E5%99%A8%2C